Асфальтные работы

Озеленение и благоустройство

Аренда спецтехники по низким ценам

Продажа грунтов и органических удобрений

Контроль доступа: меры безопасности и возможности применения

Контроль доступа – одна из основных мер безопасности, применяемых в современном мире. В эпоху цифровых технологий и всеобщего доступа к информации защита конфиденциальных данных становится особенно актуальной. Контроль доступа позволяет ограничить доступ к информационным ресурсам и снизить риск несанкционированного использования данных.

Основные цели контроля доступа – обеспечение безопасности информационных систем и сохранение конфиденциальности данных. Для этого применяются различные меры безопасности, начиная от паролей и идентификационных карт, и заканчивая системами биометрической идентификации и контроля доступа на основе геопозиции.

Важно отметить, что контроль доступа необходим не только в сфере информационных технологий, но и в других отраслях, где применение защиты конфиденциальных данных является неотъемлемой частью работы. Например, в сфере физической безопасности контроль доступа используется для ограничения входа на объекты и помещения.

Применение мер контроля доступа позволяет предотвратить несанкционированный доступ к информации и защитить конфиденциальные данные от утечки, повышая уровень безопасности как для индивидуальных пользователей, так и для организаций. Вместе с тем, контроль доступа предоставляет возможности для управления правами доступа пользователей, что позволяет организовать эффективную работу с информацией и защитить ее от случайных или преднамеренных ошибок.

Контроль доступа: это нужно знать

Основная цель контроля доступа – установление соответствия между уровнем доступа пользователей и уровнем их прав и полномочий. Это позволяет предотвратить несанкционированный доступ, утечку информации и преступные действия.

Контроль доступа может применяться как в физическом, так и в цифровом пространстве. В физическом пространстве это могут быть контрольные пункты, аутентификация по биометрическим данным, ключевые карты и пропускные системы. В цифровом пространстве это могут быть пароли, шифрование данных, аутентификация пользователя и другие технологии.

Меры безопасности для контроля доступа включают физические и технические средства. Физические меры включают видеонаблюдение, ограждения, датчики движения, пропускные системы и охрану. Технические меры включают системы аутентификации, шифрование данных, брендмауэры, системы обнаружения вторжений и многое другое.

Преимущества системы контроля доступа очевидны. Она позволяет предотвратить несанкционированный доступ и утечку информации, обеспечить безопасность персонала и посетителей, контролировать движение людей и так далее. Кроме того, система контроля доступа может быть интегрирована с другими системами безопасности, такими как видеонаблюдение или пожарная сигнализация.

Существует несколько типов систем контроля доступа. Физические системы контроля доступа включают замки, ключи, кодовые замки, биометрическую идентификацию и пропускные системы. Цифровые системы контроля доступа включают пароли, аутентификацию по SMS или электронной почте, а также системы одноразовых паролей.

Ключевыми элементами успешной реализации контроля доступа являются: определение требований и рисков, выбор правильной системы, проведение анализа уязвимостей, правильная настройка и установка системы, обучение персонала, постоянное обновление и совершенствование системы.

Системы контроля доступа широко применяются в различных сферах: офисных зданиях, банках, складах, торговых центрах, строительных объектах, государственных учреждениях и других местах, где требуется обеспечить безопасность и контроль доступа.

Меры безопасности для контроля доступа

Основная цель мер безопасности для контроля доступа - предоставить доступ только тем лицам, которым он действительно необходим. Для этого могут применяться различные технические и физические меры, такие как:

1. Идентификация и аутентификация - это процессы проверки личности пользователей и их прав доступа. Наиболее распространенными методами идентификации и аутентификации являются пароли, биометрические данные (отпечатки пальцев, сетчатка глаза и т.д.) и токены доступа (карты, брелоки и т.д.).

2. Физическое ограничение доступа - это использование барьеров и преград для предотвращения несанкционированного проникновения. Примерами физического ограничения доступа являются замки, решетки, периметральные ограждения, видеонаблюдение и системы тревожной сигнализации.

3. Уровни доступа и разграничение полномочий - это установление различных уровней доступа к информации или ресурсам в зависимости от роли и ответственности пользователей. Например, администратор может иметь полный доступ ко всей системе, в то время как обычный сотрудник имеет доступ только к определенным функциям или данным.

4. Аудит и мониторинг доступа - это проведение постоянного контроля за активностями пользователей, чтобы обнаружить несанкционированный доступ или нарушения безопасности. Для этого могут применяться системы журналирования, видеонаблюдение и анализ данных.

5. Резервное копирование и защита данных - это меры, направленные на предотвращение утраты или повреждения важной информации. Возможности для резервного копирования и защиты данных в системе контроля доступа могут включать регулярное создание резервных копий, использование шифрования данных и механизмы восстановления информации.

Важно отметить, что эффективность мер безопасности для контроля доступа зависит от сочетания различных подходов и технологий. Например, использование сильных паролей в сочетании с биометрической аутентификацией может повысить уровень безопасности. Кроме того, регулярное обновление и модернизация системы контроля доступа необходимы для защиты от новых угроз и взломов.

В итоге, применение мер безопасности для контроля доступа является неотъемлемой частью обеспечения защиты и безопасности организации. Оно позволяет предотвратить несанкционированный доступ и сохранить конфиденциальность, целостность и доступность данных.

Преимущества системы контроля доступа

Система контроля доступа обладает несколькими важными преимуществами, которые делают ее неотъемлемой частью современных систем безопасности.

1. Улучшение общей безопасности

Одним из главных преимуществ системы контроля доступа является возможность значительно улучшить общую безопасность в помещении. Благодаря установке такой системы, можно легко ограничить доступ к определенным зонам или помещениям только авторизованным пользователям. Это помогает предотвратить несанкционированный доступ и защитить информацию, материалы и ценности от кражи или повреждения.

2. Гибкость и удобство использования

Системы контроля доступа предлагают гибкость и удобство в использовании. Они могут быть настроены под конкретные потребности организации, определяя, кто имеет право на доступ к определенным помещениям или зонам в определенное время. Это позволяет четко контролировать доступ и эффективно управлять безопасностью.

Кроме того, многие системы контроля доступа предлагают различные способы идентификации, включая ключ-карты, биометрические данные и пин-коды. Это позволяет организациям выбрать наиболее удобный и безопасный способ идентификации для своих сотрудников или посетителей.

3. Отчетность и аудит доступа

Системы контроля доступа позволяют сохранять подробную отчетность и аудит доступа. С их помощью можно отслеживать, кто, где и в какое время получал доступ к определенным помещениям или зонам. Это может быть полезно для управления безопасностью и решения различных вопросов, связанных с безопасностью, включая расследование инцидентов и предотвращение несанкционированного доступа в будущем.

Также, отчеты о доступе могут пригодиться при соблюдении нормативных требований или в случае аудита безопасности. Они предоставляют документацию о том, как система безопасности была использована и какие меры были приняты для защиты помещений и ценностей.

В целом, системы контроля доступа являются надежным и эффективным инструментом для улучшения безопасности и защиты помещений, а также контроля доступа к ним. Благодаря своим преимуществам, они широко применяются в различных сферах, от офисных зданий и банков до промышленных объектов и медицинских учреждений.

Типы систем контроля доступа

1. Физические системы контроля доступа

Физические системы контроля доступа включают в себя простые механические замки, электронные замки с использованием ключей или карт, а также более сложные системы считывателей отпечатков пальцев или сетчатки глаза. Они предоставляют физическую барьеру для доступа и позволяют ограничить вход только для авторизованных лиц.

2. Электронные системы контроля доступа

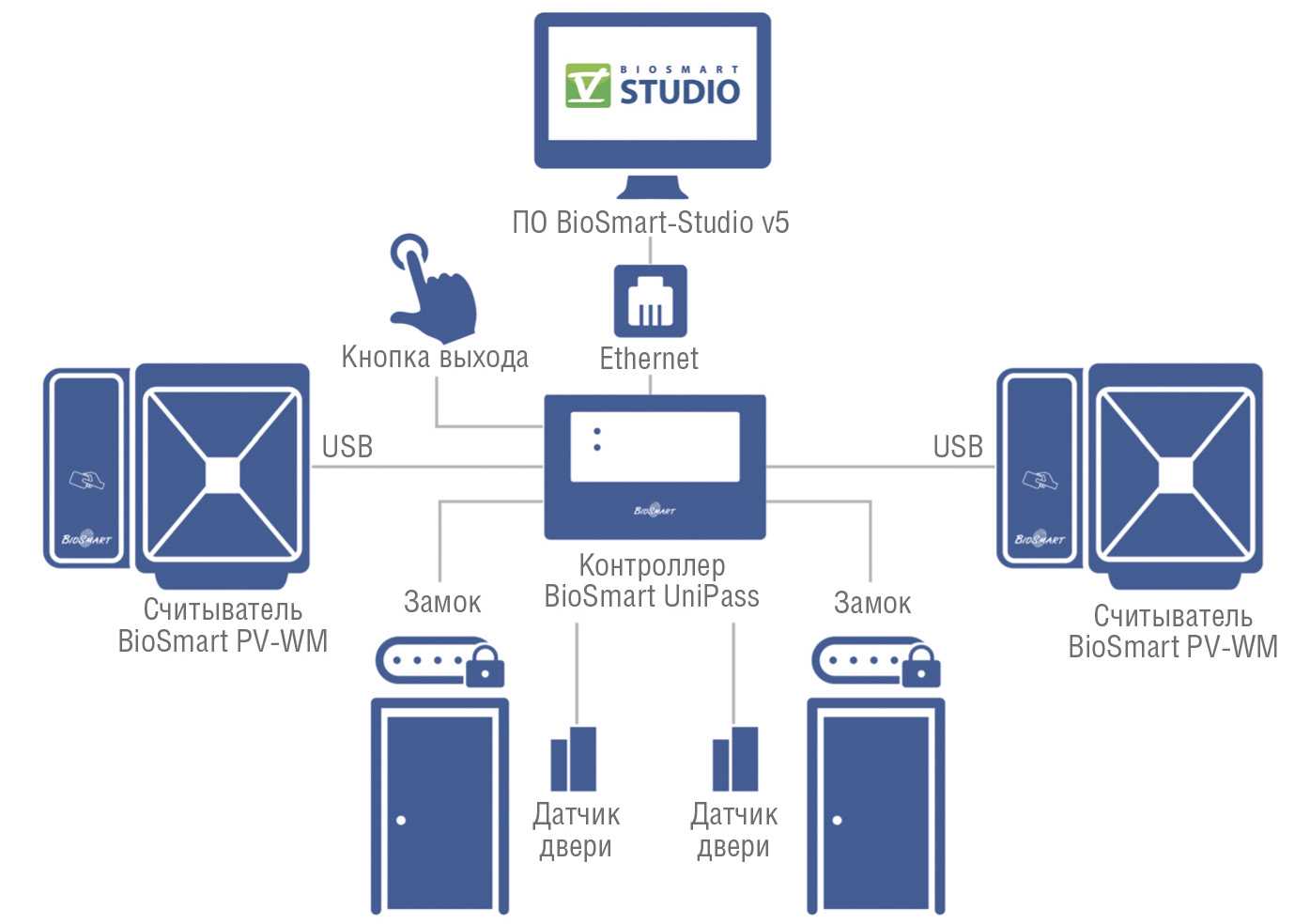

Электронные системы контроля доступа используются для автоматизации процесса управления доступом. Они основаны на использовании электронных устройств, таких как биометрические считыватели или RFID-карточки. Такие системы позволяют быстро и эффективно управлять доступом к различным помещениям, давая возможность программировать доступ для разных категорий пользователей и отслеживать их перемещения.

3. Логические системы контроля доступа

Логические системы контроля доступа используются для ограничения доступа к информационным системам. Они основаны на использовании учетных записей и паролей для авторизации пользователя. Такие системы позволяют установить различные уровни доступа для пользователей и контролировать их действия, обеспечивая безопасность цифровых данных.

Каждый из перечисленных типов систем контроля доступа имеет свои преимущества и может быть эффективно применен в зависимости от конкретных потребностей организации или предприятия. Разработка и реализация системы контроля доступа должна учитывать особенности помещений и требования по безопасности, чтобы максимально обеспечить защиту от несанкционированного доступа и угроз внутренней безопасности.

Ключевые элементы успешной реализации контроля доступа

Планирование и анализ

Первым этапом является тщательное планирование и анализ существующей инфраструктуры. Необходимо провести аудит безопасности и определить уязвимые места, где требуется контроль доступа. На основе этих данных можно разработать подробный план внедрения системы контроля доступа.

Выбор подходящей системы

Выбор правильной системы контроля доступа является наиболее критическим шагом в процессе реализации. Необходимо учитывать особенности организации, требования безопасности и специфику деятельности. Существуют различные типы систем контроля доступа, такие как RFID-карты, биометрические системы, кодовые замки и другие. Необходимо выбрать ту систему, которая лучше всего соответствует потребностям организации и обеспечивает максимальную безопасность.

Система контроля доступа также должна быть легкой в использовании и адаптированной к конкретным условиям. Кроме того, она должна быть масштабируемой и готовой к дальнейшему развитию, чтобы соответствовать растущим потребностям организации.

Интеграция с другими системами

Успешная реализация контроля доступа требует интеграции с другими существующими системами безопасности, такими как системы видеонаблюдения и пожарной безопасности. Это обеспечит более эффективный мониторинг и быстрое реагирование на возможные угрозы или чрезвычайные ситуации.

Интеграция с другими системами позволяет также автоматизировать процессы контроля доступа и дать возможность централизованно управлять всеми системами безопасности.

Обучение и поддержка

Обучение персонала и обеспечение постоянной поддержки играют важную роль в успешной реализации системы контроля доступа. Все пользователи должны быть ознакомлены с принципами работы системы и обучены ее использованию. Кроме того, необходимо иметь готовность к предоставлению технической поддержки, а также регулярному обновлению и сопровождению системы.

Ключевыми элементами успешной реализации контроля доступа являются правильное планирование и анализ, выбор подходящей системы, интеграция с другими системами безопасности, обучение персонала и постоянная техническая поддержка. При соблюдении всех этих элементов, система контроля доступа станет надежным инструментом для обеспечения безопасности организации и защиты ее активов.

Применение систем контроля доступа в различных сферах

- Бизнес-центры и офисные здания. В офисных зданиях и бизнес-центрах высокий уровень безопасности является приоритетом. Системы контроля доступа позволяют ограничить доступ к определенным зонам, таким как серверные комнаты или офисы высшего руководства. Это помогает предотвратить несанкционированный доступ к важной информации и сократить риск кражи или утечки данных.

- Образовательные учреждения. В школах, университетах и других учебных заведениях контроль доступа имеет большое значение для обеспечения безопасности учащихся и персонала. Системы контроля доступа позволяют управлять доступом к учебным помещениям, дормиториям и другим зонам с ограниченным доступом.

- Медицинские учреждения. В больницах, клиниках и других медицинских учреждениях системы контроля доступа играют ключевую роль в обеспечении защиты медицинской информации и предотвращении несанкционированного доступа к важному оборудованию. Они также помогают обеспечить безопасность пациентов и персонала.

- Промышленные объекты. На промышленных объектах, таких как фабрики или склады, контроль доступа необходим для защиты ценного оборудования, сырья и готовой продукции. Системы контроля доступа позволяют ограничить доступ только сотрудникам, имеющим разрешение на работу на конкретной территории или в определенных зонах.

Это лишь некоторые примеры применения систем контроля доступа. Возможности и преимущества таких систем весьма разнообразны и могут быть адаптированы под конкретные потребности различных сфер деятельности.

Видео:

Доклад «Тонкий план. Основы теории и практики»